Périphériques technologiques

Périphériques technologiques

Industrie informatique

Industrie informatique

L'IA signifie que les violations de données co?tent désormais beaucoup moins cher - mais elles sont toujours une énorme menace pour les entreprises

L'IA signifie que les violations de données co?tent désormais beaucoup moins cher - mais elles sont toujours une énorme menace pour les entreprises

L'IA signifie que les violations de données co?tent désormais beaucoup moins cher - mais elles sont toujours une énorme menace pour les entreprises

Sep 21, 2025 am 12:24 AM

- L'IA réduit le temps nécessaire pour détecter et répondre aux violations de données

- IBM rapporte que les adoptants AI économisent jusqu'à 600 000 £ par violation par rapport aux non-utilisateurs

- Seulement 33% des organisations britanniques ont mis en ?uvre l'IA dans leurs stratégies de sécurité

Les résultats récents de l'IBM indiquent que l'impact financier des violations de données peut diminuer à mesure que l'IA devient plus intégrée dans les opérations de cybersécurité. Les organisations tirant parti des technologies d'IA expérimentent notamment des co?ts de violation réduits que ceux qui ne le font pas.

La recherche a révélé que les entreprises utilisant l'IA sont confrontées à un co?t moyen de violation de 3,11 millions de livres sterling, contre 3,78 millions de livres sterling pour ceux qui n'utilisent pas l'IA - une différence de plus de 600 000 £. Malgré cet avantage important, moins du tiers des entreprises britanniques ont adopté l'IA et l'automatisation dans leurs cadres de sécurité, laissant de nombreux risques et dépenses plus élevées.

Cependant, bien que l'IA améliore la détection et la réponse des menaces, elle est également exploitée par les cybercriminels. La technologie est maintenant utilisée pour générer du code malveillant, permettant aux attaquants - même ceux qui ont des compétences techniques limitées - de lancer des cyberattaques plus avancées et dommageables.

L'IA présente à la fois des opportunités et des risques en cybersécurité

à mesure que l'utilisation de l'IA se développe, une nouvelle menace est apparue: Shadow IA, où les employés utilisent des outils d'IA non autorisés. Cette pratique augmente la surface de l'attaque, mais seulement 31% des organisations interrogées ont établi des politiques de gouvernance de l'IA pour contr?ler ou surveiller cette utilisation.

Au Royaume-Uni, la cause la plus courante de violations s'est avérée être des vulnérabilités tierces de fournisseurs ou de cha?ne d'approvisionnement, responsables de 18% des incidents. Le phishing a suivi de près à 16%, avec des informations d'identification compromises représentant 11%.

Alors que l'erreur humaine continue d'être une vulnérabilité principale, la nature des menaces a évolué au fil du temps. En 2005, des dispositifs perdus ou volés ont provoqué près de la moitié (45%) de toutes les violations. D'ici 2015, les environnements cloud à tort erroné sont devenus un problème majeur et les ransomwares ont augmenté en 2020.

"Les organisations qui déploient une automatisation de sécurité forte et alimentée par l'IA voient clairement une réduction des co?ts de violation", a déclaré Georgie Cohen, leader des services de cybersécurité IBM UK & I.

Les entreprises équipées de l'IA obtiennent une résolution d'incident plus rapide, avec un temps moyen pour identifier (MTTI) de 148 jours et un délai moyen pour contenir (MTTC) de 42 jours - une amélioration marquée par rapport aux utilisateurs non AI, qui prennent 168 jours pour identifier et 64 jours pour contenir des infractions.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undress AI Tool

Images de déshabillage gratuites

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Stock Market GPT

Recherche d'investissement basée sur l'IA pour des décisions plus intelligentes

Article chaud

Outils chauds

Bloc-notes++7.3.1

éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Les h?tes de podcast AI de Google NoteBookLM peuvent désormais participer à un argument sur vos notes

Sep 16, 2025 am 07:12 AM

Les h?tes de podcast AI de Google NoteBookLM peuvent désormais participer à un argument sur vos notes

Sep 16, 2025 am 07:12 AM

Notebooklm de Google propose désormais de nouveaux formats de vue d'ensemble audio: les ajouts brèves, critiques et debatethais rapportent des interactions plus vivantes et des discussions structurées au contenu téléchargé.

L'IA signifie que les violations de données co?tent désormais beaucoup moins cher - mais elles sont toujours une énorme menace pour les entreprises

Sep 21, 2025 am 12:24 AM

L'IA signifie que les violations de données co?tent désormais beaucoup moins cher - mais elles sont toujours une énorme menace pour les entreprises

Sep 21, 2025 am 12:24 AM

L'IA réduit le temps nécessaire pour détecter et réagir aux données de données Bre dans les rapports sur les adoptants de l'IA, une économie d'économie jusqu'à 600 000 £ par violation, contre 33% des organisations britanniques non des utilisateurs ont mis en ?uvre l'IA dans leurs stratégies de sécurité.

Microsoft met en garde contre le trafic azur lent

Sep 17, 2025 am 05:33 AM

Microsoft met en garde contre le trafic azur lent

Sep 17, 2025 am 05:33 AM

Microsoft a émis un avertissement concernant une latence de réseau accrue affectant les services Azure en raison des perturbations des cables sous-marins situés dans la mer Rouge, obligeant l'entreprise à rediriger le trafic à travers des itinéraires alternatifs. "Bien que la connectivité du réseau

Le paradoxe de l'IA Trust: comment les industries réglementées peuvent rester crédibles dans un monde axé sur l'IA

Sep 21, 2025 am 12:36 AM

Le paradoxe de l'IA Trust: comment les industries réglementées peuvent rester crédibles dans un monde axé sur l'IA

Sep 21, 2025 am 12:36 AM

Si vous aviez dit à une salle pleine de dirigeants d'assurance contre les risques il y a cinq ans que près de la moitié des consommateurs britanniques accueilleraient bient?t des conseils de santé de l'IA, vous auriez rencontré un scepticisme grave, sinon des rires.

GPT 5 VS GPT 4O: Quel est le meilleur?

Sep 18, 2025 am 03:21 AM

GPT 5 VS GPT 4O: Quel est le meilleur?

Sep 18, 2025 am 03:21 AM

La dernière sortie de GPT-5 a pris d'assaut le monde. Le nouveau modèle phare d'OpenAI a re?u des critiques mitigées - alors que certains louent ses capacités, d'autres mettent en évidence ses lacunes. Cela m'a fait me demander: c'est gpt-

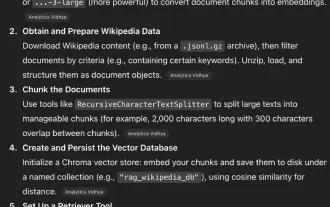

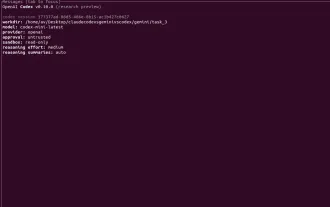

CODEX CLI VS GEMINI CLI VS CODE CLAUDE: Quel est le meilleur?

Sep 18, 2025 am 04:06 AM

CODEX CLI VS GEMINI CLI VS CODE CLAUDE: Quel est le meilleur?

Sep 18, 2025 am 04:06 AM

En 2025, un certain nombre d'assistants de programmation IA qui peuvent être accessibles directement à partir du terminal seront publiés l'un après l'autre. Codex CLI, Gemini CLI et Claude Code sont quelques-uns de ces outils populaires qui intégrent de grands modèles de langage dans les flux de travail de ligne de commande. Ces outils de programmation sont capables de générer et de réparer du code par le biais d'instructions en langage naturel et sont très puissants. Nous avons examiné les performances de ces trois outils dans différentes taches pour déterminer laquelle est la plus pratique. Chaque assistant est basé sur des modèles AI avancés tels que O4-Mini, Gemini 2.5 Pro ou Claude Sonnet 4, con?u pour améliorer l'efficacité du développement. Nous mettons les trois dans le même environnement et utilisons des mesures spécifiques

Le GCX nomme Luca Simonelli en tant que SVP de Channel et Global Alliances

Sep 20, 2025 am 02:12 AM

Le GCX nomme Luca Simonelli en tant que SVP de Channel et Global Alliances

Sep 20, 2025 am 02:12 AM

GCX Managed Services, l'un des principaux fournisseurs de solutions de réseautage, a dévoilé la nomination de Luca Simonelli en tant que nouveau vice-président senior de Channel et d'alliances mondiales. Cette location stratégique vient en tant que fournisseur de services gérés - le client de clientèle

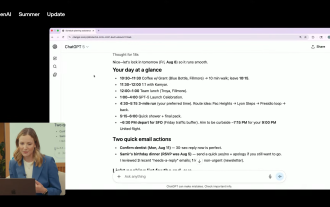

Avez-vous déjà souhaité que Chatgpt puisse planifier votre journée et vous rappeler les e-mails oubliés? Vous pourrez bient?t le lier avec votre compte Google

Sep 20, 2025 am 12:51 AM

Avez-vous déjà souhaité que Chatgpt puisse planifier votre journée et vous rappeler les e-mails oubliés? Vous pourrez bient?t le lier avec votre compte Google

Sep 20, 2025 am 12:51 AM

OpenAI a dévoilé une nouvelle intégration majeure aux c?tés de GPT-5, permettant aux utilisateurs de Chatgpt Pro de connecter leurs contacts Gmail, Google Calendar et Google directement à l'assistant AI avec accès à vos applications Google, ChatGPT peut résumer votre journée, générer P