Drei Hauptregionen bilden das US -amerikanische Energienetz: das miteinander verbundene System von Texas, die westliche Verbindungsverbindung, die den Pazifik in den felsigen Bergstaaten überspannt, und die ?stliche Verbindung, die Staaten ?stlich der Berge dient.

Das Netz, ein wesentliches Stück Infrastruktur, besteht aus einem Netzwerk von über 7.000 Kraftwerken, die durch Hunderttausende von Kilometern Hochspannungsübertragungsleitungen verbunden sind. Sch?tzungen zufolge gibt es Tausende von Machtgenerien und 70.000 Transformator-Leistungsumspannungen.

Selbst mit der Hinzufügung von Automatisierung und aufstrebenden Technologien kürzlich stützt sich das Netz immer noch stark auf ?ltere Technologie. 60% der Leistungsschalter sind ?lter als 30 Jahre, w?hrend 70% der übertragungsleitungen mindestens 30 Jahre alt sind, was bedeutet, dass sie sich dem Ende ihrer nützlichen Lebensdauer n?hern.

Infolge der alternden Infrastruktur und des steigenden Stromverbrauchs ist das Netz nun anf?lliger für Kaskadenversagen, bei denen das Versagen einer Komponente eine Kettenreaktion von Fehlern ausl?st.

Das Wachstum und die Expansion von Rechenzentren an sich belasten das Netz. Untersuchungen des Lawrence Berkeley National Laboratory for the Department of Energy zeigen, dass der Stromverbrauch der Rechenzentren in den letzten zehn Jahren verdreifacht hat und sich bis 2028 erneut verdreifacht hat. John Moura, Direktor für Zuverl?ssigkeitsbewertung und Systemanalyse für die nordamerikanische Elektrizit?tszuverl?ssigkeit (Nerc) (Nerc) gegenüber Reuters gegenüber REUTERS, dass das Nutzen nicht mehr mit dem Verlust von 1,500-Megawatt-Daten zur Verfügung stand. "Wenn wir nicht zus?tzliche Rasterressourcen hinzufügen, wird es irgendwann zu gro? werden, um sie zu handhaben."

Die grundlegende Wahrheit ist, dass die Infrastruktur des US -Leistungsnetzes zu veraltet ist, um die neue ?ra der Daten und den wachsenden rechnerischen Bedarf zu bew?ltigen. Es ist auch sehr anf?llig für Cyberangriffe, EMP, Naturkatastrophen und physische Bedrohungen, die alle katastrophale Ergebnisse erzielen k?nnten. Die Realit?t des ?kosystems ist, dass das Netz für die medizinische Versorgung, Lebensmittel und Landwirtschaft, Wasser, Rechenzentren, Telekommunikation, B?rsen, Satelliten -Bodensysteme und andere wichtige Infrastrukturen von wesentlicher Bedeutung ist.

Risiken für das Netz

Das Stromnetz steht vor einer Vielzahl von Risiken. EMPs aus geomagnetischen Sonnenen, Kurzstreckenraketen, die von Terroristen oder Nationalstaaten, Cyberangriffen oder physischen Angriffen auf Versorgungsunternehmen oder Krafteinrichtungen entlassen wurden, sind Beispiele für die Risikolandschaft.

Solar -Fackeln, die aus Stürmen auf der Sonne stammen, bilden eine anhaltende Bedrohung. Es wird angenommen, dass die Erde in den letzten 150 Jahren mehr als 100 Sonnenstürme erlebt hat. Starke Fackeln füllen Partikel mit elektromagnetischer Strahlung frei, die auf die Erde und andere Planeten im Sonnensystem abzielen. Die Gr??e des Fackelns, die Skala der koronalen Massenauswüftung und die Geschwindigkeit, mit der sie sich von der Sonne zur Erde bewegt, beeinflusst, wie schwer ein Sonnensturm ist. Das elektrische Netz kann durch eine Art von Fackel, die als X-Klasse-Fackel bekannt sind, schwerwiegende Sch?den erleiden. Es ist unm?glich, das Risiko zu übersehen.

Ein EMP -Angriff k?nnte ebenfalls gerichtet werden. Ein EMP -Streik k?nnte von einer terroristischen Organisation oder einem Schurkenstaat durchgeführt werden, der eine Atombombe weit über der Atmosph?re detonierte und die Elektronik und das elektrische Netz zerst?rte.

Der frühere CIA-Direktor James Woolsey sagte vor einem Hauskomitee aus und sagte, wenn die USA einen EMP-Angriff erhielten, "zwei Drittel der US-Bev?lkerung wahrscheinlich aus Hunger, Krankheit und gesellschaftlichen Zusammenbruch zukommen würden."

"Natural EMP from a geomagnetic superstorm, like the 1859 Carrington Event or 1921 Railroad Storm, and nuclear EMP attack from terrorists or rogue states, as practiced by North Korea during the nuclear crisis of 2013, are both existential threats that could kill 9 of 10 Americans through starvation, disease, and societal collapse," said the late Dr. Peter Pry, executive director of the Task Force on National and Homeland Security and a member of the Kongress EMP -Kommission.

Das Department of Homeland Security (DHS), das anerkennt, dass Hacker die US -Steuerungssysteme für ?ffentliche Versorgungsunternehmen abgelegt haben, schützt das Netz teilweise. Viele der SCADA -Netzwerke (Aufsichtskontroll- und Datenerfassungen), die von Energieversorgungsunternehmen verwendet werden, um ihre Industriesysteme zu verwalten, müssen aktualisiert und gest?rkt werden, um den zunehmenden Gefahren der Cybersicherheit standzuhalten.

Der russische Cyberangriff gegen das Stromnetz der Ukraine, das 700.000 Menschen ohne Strom lie?, diente als Erinnerung an die Schwachstellen im elektrischen Netz. Laut dem World Energy Council müssen die L?nder ihre Bemühungen, Cyberangriffe für nukleare und andere Energiesysteme zu verhindern, verst?rken. Sie stellen fest, dass die H?ufigkeit, Komplexit?t und Kosten von Datenverletzungen steigen. Das gesamte US -amerikanische Stromversorgungssystem und andere wichtige Infrastrukturen k?nnten von einem Cyberangriff, der von mehreren Nationen gestartet wurde, nach Angaben des pensionierten Admiral Mike Rodgers, einem ehemaligen Leiter der National Security Agency (NSA) und des US -Cyberkommandos, niedergeschlagen werden.

Ein erfolgreicher Ransomware -Angriff auf die Kolonialpipeline im Jahr 2021 bot Einblick in diese Sicherheitsanf?lligkeit und die zahlreichen Angriffspunkte. Neben der St?rung der ?lversorgung der US -Ostküste zeigten die Angreifer, dass es keine Cybersicherheitsstruktur für die Ereignisreaktion und -vorbereitung gab.

Der Gro?teil der wichtigsten Infrastrukturkomponenten des US-Energieinnetzes funktioniert jetzt in einer internet zug?nglichen digitalen Umgebung. Die Trends der Hardware- und Software -Integration sowie der Ausweitung vernetzter Sensoren definieren die M?glichkeiten der Hacker für Oberfl?chenangriffe neu.

Sowohl die Industrie als auch die Regierung haben die Schwachstellen für Cyberangriffe identifiziert. Das US -Energietrier ist laut dem General Accounting Office (GAO) anf?llig für Cyberangriffe. Die Netzverteilungssysteme, die die Stromversorgung von übertragungssystemen zu Kunden übertragen, sind laut GAO zunehmend anf?llig geworden, teilweise aufgrund der wachsenden F?higkeiten von Technologien, die Remote -Zugriff und Verknüpfungen zu Gesch?ftsnetzwerken erm?glichen. Bedrohungsakteure k?nnen infolgedessen m?glicherweise auf diese Systeme zugreifen, wodurch die Operationen beeintr?chtigt werden.

Die Realit?t ist, dass künstliche Intelligenz -Tools zunehmend anspruchsvoller Cyberangriffe erm?glichen. Kriminelle Gruppen, staatliche Akteure und andere Unternehmen richten sich ebenfalls an eine energiekritische Infrastruktur. Die Verwendung von Betriebstechnologie und das industrielle Internet der Dinge hat die Angriffsfl?che erh?ht. Um Cyber ??-Risiken zu bek?mpfen, sollten Energieinfrastrukturbetreiber "Sicherheit nach Design" verwenden. Der Aufbau von agilen Systemen mit operativer Cyber-Fusion ist durch Design für die Cybersicherheit erforderlich, um neue Bedrohungen zu überwachen, zu identifizieren und zu reagieren. Letztendlich müssen wir die Cybersicherheit des US -Energieinnetzes verbessern.

Eine weitere Sorge ist die physische Bedrohung, die das Netz durch b?swillige Handlungen, insbesondere von Terroristen, darstellt. Eine Bombe und ein Brandger?t, das auf einem 50.000-Gallonen-Kraftstofftank platziert wurde, wurden vor einem Jahrzehnt in Nogales, Arizona, in Nogales, Arizona, angewendet und angegriffen. Glücklicherweise war das Bestreben erfolglos. In letzter Zeit haben andere terroristische Akte extremistischer Gruppen Versorgungsunternehmen mit Schüsse und Bombenbedrohungen angegriffen.

Strategien zum Schutz des Netzes

Es gibt verschiedene M?glichkeiten, die Bedrohungen für die Energieinfrastruktur durch physische, existenzielle und Cyberquellen zu verringern. Dazu geh?ren die Ausbreitung von Energiequellen und die Verwendung kleinerer, unabh?ngiger Netzwerke. Systeme zur Stabilisierung von Spannung und Ger?ten zur Verwaltung des Energieflusses; Festlegen besserer Sicherheitsregeln, Schulungen und Notfallpl?ne; Schutz des Stromnetzes vor Stromfluten und Spannungsproblemen; und Erstellen von M?glichkeiten, Informationen über Schw?chen und Bedrohungen auszutauschen. Um die Macht für verschiedene Notf?lle wiederherzustellen, ist auch die systematische Resilienzplanung von wesentlicher Bedeutung.

Zum Beispiel sollten wir veraltete Infrastruktur durch hochmoderne Technologie wie Automatisierungssysteme, Smart Meter und Sensoren ersetzen, um die Effizienz und Zuverl?ssigkeit der Gitter zu verbessern. Darüber hinaus sollten wir unabh?ngige Mikrogrids in kleinerem Ma?stab einrichten, die unabh?ngig oder zusammen mit dem Hauptnetz funktionieren k?nnen, um lokalisierten Strom w?hrend Notf?llen oder Ausf?llen zu liefern.

Cyberangriffe werden dank künstlicher Intelligenz -Tools immer raffiniert. Darüber hinaus richten sich staatliche Akteure, kriminelle Banden und andere Angreifer auf eine lebenswichtige Infrastruktur im Zusammenhang mit Energie. Die Betreiber der Energieinfrastruktur sollten "Sicherheit durch Design" nutzen, um Cyber ??-Bedrohungen zu bek?mpfen, da die Konnektivit?t durch die Einführung der operativen Technologie und das industrielle Internet der Dinge die Angriffsfl?che weiter erh?ht hat. Damit die Cybersicherheit neue Bedrohungen überwachen, identifizieren und auf reagieren kann, ist es erforderlich, agile Systeme mit operativer Cyberfusion zu konstruieren. Letztendlich müssen wir die Cybersicherheit des US -Energieinnetzes erheblich verbessern, um wachsende Bedrohungen standzuhalten.

Die Bedrohung durch ein EMP ist existenziell und erfordert mehr Planung und Belastbarkeit.

Pr?sident Trump unterzeichnete am 26. M?rz 2019 die Executive Order (EO) 13865, ?Koordinierung der nationalen Widerstandsf?higkeit gegenüber elektromagnetischen Impulsen“, damit es ein nationales Priorit?tsprogramm für die Festlegung von Resilienz- und Sicherheitsstandards für wichtige Infrastrukturen in den Vereinigten Staaten darstellt.

EO 13865 erkl?rt: ?Ein elektromagnetischer Puls (EMP) kann Technologie und kritische Infrastruktursysteme st?ren, abbauen und besch?digen. Resilienz gegenüber den Auswirkungen von EMPs. “ Statusbericht für elektromagnetische Puls (EMP) -Programme

In einem Artikel ?Kostenanalyse: Schutz des Netzes und der Elektronik vor EMP“ schlugen die Autoren vor, dass eine vom US -Verteidigungsministerium (Northern Command und die Nationalgarde) unterstützte nationale Resilienz -Task Force, das Department of Homeland Security, und das Energieministerium eine Strategie zur Schadensbegrenzung durchführen k?nnten, um die kritische Infrastruktur der USA vor der Auswirkungen eines EMP zu schützen. Diese Bemühungen k?nnten die folgenden Aktionen umfassen:

- Schützen Sie elektronische Ger?te, indem Sie sensible Elektronik in geerdeten leitenden Geh?usen einschlie?en und Erzeuger, Transformatoren, Motoren und kritische elektronische Ger?te hinzufügen.

- Installieren Sie neutrale Bodenblocker auf Transformatoren in Umst?nden, um zu verhindern, dass bodeninduzierte Str?me in die Transformatoren eintreten.

- Installieren Sie EMP-geschützte Mikrogrids mit Stromerzeugung vor Ort in kritischen Infrastruktureinrichtungen.

- Entwickeln Sie EMP-resistente Elektronik wie optisches Computer und Kohlenstoff-Nanor?hrchenged?chtnis, die weniger anf?llig für EMP-Angriffe sind.

- Integrieren Sie die Planungsszenarien für die EMP-Angriffe in das Training für Notfallvorbereitung. Durch die Planung der Konsequenzen eines EMP -Angriffs k?nnten Gemeinschaften Pl?ne und Ma?nahmen zur Aufrechterhaltung wesentlicher Dienstleistungen entwickeln.

Quelle: Kostenanalyse: Schutz des Netzes und der Elektronik vor einer Emp - inl?ndische Bereitschaft

Um die Macht für verschiedene Notf?lle wiederherzustellen, ist eine umfassende Resilienzplanung von wesentlicher Bedeutung. Aktuelle Technologien k?nnen das Netz schützen und nur Führung und Investitionen erfordern, um Schwachstellen zu verringern.

Die Führung zur L?sung des Problems mit elektrischem Netz wird aus der eingehenden Verwaltung stammen. Da die Mehrheit der lebenswichtigen Infrastruktur des Landes - wie das Bank-, Gesundheits-, Transport- und Kommunikationssysteme - im Privatsektor geh?rt, h?ngt sie auf das Netz ab. Co-Investment, solide ?ffentlich-private Sektorpartnerschaften und Zusammenarbeit in Forschung, Entwicklung und Prototyping sind erforderlich, um Antworten zu finden.

Eine solche Zusammenarbeit muss eine schnellere Anstrengung beinhalten, um innovative Technologien zu finanzieren und zu entwickeln, die Versorgungsunternehmen vor künstlichen oder natürlichen elektromagnetischen Anst?nden, die Hardware und Software von SCADA-Netzwerken und Software von Cyberangriffen weiter schützen und die physische Sicherheit des Netzes verbessern k?nnen.

Die Investition in die Erhaltung der Zivilisation ist es wert, obwohl die Kostensch?tzungen variieren. Da sich mehr Menschen der prek?ren Bedrohungslandschaft und der Folgen der Unt?tigkeit bewusst werden, wurde zunehmend erforderlich, um das Netz zu schützen. Dieses erh?hte Bewusstsein impliziert die Notwendigkeit, schnell zu handeln, und ein Mandat zur Unterstützung der eingehenden Verwaltung.

Das obige ist der detaillierte Inhalt vonErneuerung des Mandats zum Schutz des Energienetzes. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Hei?e KI -Werkzeuge

Undress AI Tool

Ausziehbilder kostenlos

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Clothoff.io

KI-Kleiderentferner

Video Face Swap

Tauschen Sie Gesichter in jedem Video mühelos mit unserem v?llig kostenlosen KI-Gesichtstausch-Tool aus!

Hei?er Artikel

Hei?e Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Hei?e Themen

1597

1597

29

29

1487

1487

72

72

KI -Investor stillte zum Stillstand? 3 Strategische Wege zum Kauf, Bau oder Partner mit KI -Anbietern

Jul 02, 2025 am 11:13 AM

KI -Investor stillte zum Stillstand? 3 Strategische Wege zum Kauf, Bau oder Partner mit KI -Anbietern

Jul 02, 2025 am 11:13 AM

Das Investieren boomt, aber Kapital allein reicht nicht aus. Mit zunehmender Bewertungen und Verblassen der Unterscheidungskraft müssen Investoren in AI-fokussierten Risikokonstrumentfonds eine wichtige Entscheidung treffen: Kaufen, Bau oder Partner, um einen Vorteil zu erlangen? Hier erfahren Sie, wie Sie jede Option bewerten - und PR

Agi und KI -Superintelligenz werden die Annahmesperre der menschlichen Decke stark treffen

Jul 04, 2025 am 11:10 AM

Agi und KI -Superintelligenz werden die Annahmesperre der menschlichen Decke stark treffen

Jul 04, 2025 am 11:10 AM

Reden wir darüber. Diese Analyse eines innovativen KI -Durchbruchs ist Teil meiner laufenden Forbes -S?ulenberichterstattung über die neueste in der KI, einschlie?lich der Identifizierung und Erkl?rung verschiedener wirksamer KI -Komplexit?ten (siehe Link hier). Auf dem Weg zu Agi und

Kimi K2: Das m?chtigste Open-Source-Agentenmodell

Jul 12, 2025 am 09:16 AM

Kimi K2: Das m?chtigste Open-Source-Agentenmodell

Jul 12, 2025 am 09:16 AM

Erinnern Sie sich an die Flut chinesischer Open-Source-Modelle, die die Genai-Industrie Anfang dieses Jahres gest?rt haben? W?hrend Deepseek die meisten Schlagzeilen machte, war Kimi K1.5 einer der herausragenden Namen in der Liste. Und das Modell war ziemlich cool.

Zukünftige Vorhersage einer massiven Intelligenz -Explosion auf dem Weg von AI zu AGI

Jul 02, 2025 am 11:19 AM

Zukünftige Vorhersage einer massiven Intelligenz -Explosion auf dem Weg von AI zu AGI

Jul 02, 2025 am 11:19 AM

Reden wir darüber. Diese Analyse eines innovativen KI -Durchbruchs ist Teil meiner laufenden Forbes -S?ulenberichterstattung über die neueste in der KI, einschlie?lich der Identifizierung und Erkl?rung verschiedener wirksamer KI -Komplexit?ten (siehe Link hier). Für diejenigen Leser, die h

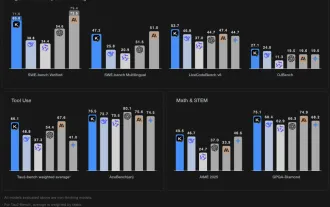

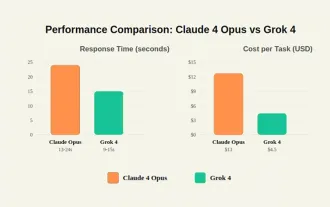

Grok 4 gegen Claude 4: Was ist besser?

Jul 12, 2025 am 09:37 AM

Grok 4 gegen Claude 4: Was ist besser?

Jul 12, 2025 am 09:37 AM

Bis Mitte 2025 heizt sich das KI ?Wettret“ auf, und Xai und Anthropic haben beide ihre Flaggschiff-Modelle GROK 4 und Claude 4 ver?ffentlicht. Diese beiden Modelle befinden

Kette von Gedanken zum Argumentieren von Modellen kann langfristig nicht funktionieren

Jul 02, 2025 am 11:18 AM

Kette von Gedanken zum Argumentieren von Modellen kann langfristig nicht funktionieren

Jul 02, 2025 am 11:18 AM

Wenn Sie beispielsweise einem Modell eine Frage wie: "Was macht (x) Person bei (x) Firma?" M?glicherweise sehen Sie eine Argumentationskette, die ungef?hr so ??aussieht, vorausgesetzt, das System wei?, wie man die erforderlichen Informationen abgerufen: Details zum CO finden

Der Senat t?tet 10-j?hriges KI-Verbot auf Trumps Haushaltsrechnung auf Landesebene.

Jul 02, 2025 am 11:16 AM

Der Senat t?tet 10-j?hriges KI-Verbot auf Trumps Haushaltsrechnung auf Landesebene.

Jul 02, 2025 am 11:16 AM

Der Senat stimmte am Dienstagmorgen mit 99: 1 für die T?tung des Moratoriums nach einem Aufruhr in letzter Minute von Interessenvertretungsgruppen, Gesetzgebern und Zehntausenden von Amerikanern, die es als gef?hrliche überreichung ansah. Sie blieben nicht ruhig. Der Senat h?rte zu.

Dieses Startup baute ein Krankenhaus in Indien, um seine KI -Software zu testen

Jul 02, 2025 am 11:14 AM

Dieses Startup baute ein Krankenhaus in Indien, um seine KI -Software zu testen

Jul 02, 2025 am 11:14 AM

Klinische Studien sind ein enormer Engpass in der Arzneimittelentwicklung, und Kim und Reddy glaubten, dass die AI-f?hige Software, die sie bei PI Health gebaut hatten, dazu beitragen k?nnte, sie schneller und billiger zu machen, indem sie den Pool potenziell berechtigter Patienten erweitert. Aber die