Trois régions principales constituent le réseau énergétique américain: le système interconnecté du Texas, l'interconnexion ouest, qui s'étend sur l'océan Pacifique jusqu'aux états de montagne rocheux, et l'interconnexion orientale, qui dessert les états à l'est des montagnes.

La grille, un élément essentiel d'infrastructure, se compose d'un réseau de plus de 7 000 centrales électriques reliées par des centaines de milliers de kilomètres de lignes de transmission haute tension. Selon les estimations, il existe des milliers d'unités générateurs d'électricité et 70 000 sous-stations de puissance de transformateur.

Même avec l'ajout de technologies d'automatisation et émergentes récemment, la grille s'appuie toujours fortement sur la technologie plus ancienne. 60% des disjoncteurs ont plus de 30 ans, tandis que 70% des lignes de transmission ont au moins 30 ans, ce qui signifie qu'ils approchent de la fin de leur durée de vie utile.

En raison de l'infrastructure vieillissante et de la consommation d'énergie croissante, le réseau est désormais plus vulnérable aux défaillances en cascade, dans lesquelles la défaillance d'un composant déclenche une réaction en cha?ne des échecs.

La croissance et l'expansion des centres de données en soi tendent la grille. Des recherches du Lawrence Berkeley National Laboratory for the Department of Energy montrent que la consommation d'énergie des centres de données a triplé au cours des dix dernières années et peut à nouveau triple d'ici 2028. John Moura, directeur de l'évaluation de la fiabilité et de l'analyse du système pour la North American Electricity Reliability Corporation (NERC) a déclaré à Reuters que le réseau n'est pas plus important pour gérer l'électricité de 1 500 mégares de centres de données. "Sauf si nous ajouterons des ressources de grille supplémentaires, il finira par devenir trop grand pour gérer."

La vérité fondamentale est que l'infrastructure du réseau électrique américain est trop dépassée pour gérer la nouvelle ère des données et des besoins de calcul croissants. Il est également très sensible aux cyberattaques, à l'EMP, aux catastrophes naturelles et aux menaces physiques, qui pourraient toutes avoir des résultats désastreux. La réalité de l'écosystème est que le réseau est essentiel pour les soins médicaux, l'alimentation et l'agriculture, l'eau, les centres de données, les télécommunications, les bourses, les systèmes de terrain satellite et d'autres infrastructures importantes.

Risques pour la grille

Le réseau électrique fait face à une large gamme de risques. Les EMP des éruptions solaires géomagnétiques, des missiles à courte portée tirés par des terroristes ou des états-nations, des cyberattaques ou des attaques physiques contre des services publics ou des installations électriques sont tous des exemples du paysage à risque.

Les fusées éclairantes solaires, qui proviennent des tempêtes sur le soleil, constituent une menace persistante. La Terre aurait connu plus de 100 tempêtes solaires au cours des 150 dernières années. Des fusées fortes libèrent des particules de rayonnement électromagnétique qui sont destinées à la Terre et à d'autres planètes dans le système solaire. La taille de la fusée, l'échelle de l'éjection de masse coronale et la vitesse à laquelle il se déplace du soleil vers la terre affecte tous à quel point une tempête solaire est grave. Le réseau électrique peut subir de graves dommages à cause d'un type d'éclat connu sous le nom de Flare de classe X. Il est impossible de négliger le risque.

Une attaque EMP pourrait également être dirigée. Une frappe EMP pourrait être effectuée par une organisation terroriste ou un état voyou qui a fait exploser une bombe nucléaire bien au-dessus de l'atmosphère, détruisant l'électronique et le réseau électrique.

L'ancien directeur de la CIA, James Woolsey, a témoigné devant un comité de la Chambre et a déclaré que si les états-Unis recevaient une attaque EMP, ?les deux tiers de la population américaine périraient probablement de la famine, de la maladie et de la rupture de la société?.

"L'EMP naturel à partir d'une tempête géomagnétique, comme l'événement de Carrington de 1859 ou la tempête ferroviaire de 1921, et l'attaque de l'EMP nucléaire de terroristes ou d'états voyous, comme le pratiquaient la Corée du Nord lors de la crise nucléaire de 2013, sont tous deux des menaces existentielles qui pourraient tuer 9 des 10 Américains par le biais de la starve Commission EMP.

Le ministère de la Sécurité intérieure (DHS), qui reconna?t que les pirates ont ciblé les systèmes de contr?le des services publics publics américains, protègent en partie le réseau. De nombreux réseaux de contr?le de contr?le et d'acquisition de données (SCADA) utilisés par les compagnies d'électricité pour gérer leurs systèmes industriels doivent être mis à jour et renforcés pour résister aux dangers croissants de la cybersécurité.

La cyberattaque russe contre le réseau électrique de l'Ukraine, qui a laissé 700 000 personnes sans électricité, a rappelé les vulnérabilités du réseau électrique. Les pays doivent intensifier leurs efforts pour prévenir les cyberattaques sur les systèmes nucléaires et autres systèmes énergétiques, selon le World Energy Council. Ils observent que la fréquence, la complexité et les dépenses des violations de données augmentent. L'ensemble du système d'alimentation américain et d'autres infrastructures vitales pourraient être supprimées par une cyberattaque lancée par plusieurs nations, selon l'amiral à la retraite Mike Rodgers, un ancien chef de la National Security Agency (NSA) et le cyber commandement américain.

Une attaque de ransomware réussie contre le pipeline colonial en 2021 a donné un aper?u de cette vulnérabilité et des nombreux points d'attaque. En plus de perturber l'approvisionnement en pétrole de la c?te est américaine, les attaquants ont montré qu'il n'y avait aucune structure de cybersécurité en place pour la réponse et la préparation des événements.

La majorité des composantes de l'infrastructure vitale du réseau énergétique américain fonctionnent désormais dans un environnement numérique accessible à Internet. Les tendances de l'intégration matérielle et logicielle, ainsi que l'expansion des capteurs en réseau, redéfinissent les opportunités des pirates pour les attaques de surface.

L'industrie et le gouvernement ont identifié les vulnérabilités des cyberattaques. Le réseau énergétique américain est sensible aux cyberattaques, selon le General Accounting Office (GAO). Les systèmes de distribution de réseau, qui transportent la puissance des systèmes de transmission aux clients, sont devenus de plus en plus vulnérables, selon le GAO, en partie en raison des capacités croissantes des technologies qui permettent un accès à distance et des liens avec les réseaux commerciaux. Les acteurs de la menace pourraient être en mesure d'accéder à ces systèmes en conséquence, interférant ainsi avec les opérations.

La réalité est que les outils d'intelligence artificielle permettent des cyberattaques de plus en plus sophistiquées. Les groupes criminels, les acteurs de l'état et d'autres entités visent également des infrastructures critiques énergétiques. L'utilisation de la technologie opérationnelle et de l'Internet industriel des objets a augmenté la surface d'attaque. Pour lutter contre les cyber-risques, les opérateurs d'infrastructures énergétiques doivent utiliser la ?sécurité par conception?. La construction de systèmes agiles avec cyber-fusion opérationnelle est requis par la conception de la cybersécurité pour surveiller, identifier et réagir aux nouvelles menaces. En fin de compte, nous devons améliorer la cybersécurité du réseau énergétique américain.

Une autre inquiétude est la menace physique posée à la grille par des actes malveillants, en particulier par les terroristes. Une bombe et un dispositif incendiaire placé au sommet d'un réservoir de carburant de 50 000 gallons ont été utilisés pour cibler et agresser une installation électrique à Nogales, en Arizona, il y a une décennie. Heureusement, l'effort a échoué. Récemment, d'autres actes terroristes de groupes extrémistes ont ciblé des services publics avec des coups de feu et des menaces de bombe.

Stratégies pour aider à protéger la grille

Il existe différentes fa?ons de réduire les menaces pour l'infrastructure énergétique des sources physiques, existentielles et cyber. Il s'agit notamment de répartir les sources d'énergie et d'utiliser des réseaux plus petits et indépendants; systèmes pour stabiliser la tension et les dispositifs pour gérer le flux d'énergie; établir de meilleures règles de sécurité, une formation et des plans d'urgence; protéger le réseau contre les surtensions de puissance et les problèmes de tension; et créer des moyens de partager des informations sur les faiblesses et les menaces. Pour restaurer le pouvoir pour diverses urgences, la planification systématique de la résilience est également essentielle.

Par exemple, nous devons mettre à niveau et remplacer les infrastructures obsolètes par une technologie de pointe comme les systèmes d'automatisation, les compteurs intelligents et les capteurs pour améliorer l'efficacité et la fiabilité du réseau. De plus, nous devons configurer des micro-réseaux indépendants à une échelle plus petite, qui peut fonctionner de manière indépendante ou en tandem avec le réseau principal, pour fournir une électricité localisée pendant les urgences ou les pannes.

Les cyberattaques deviennent de plus en plus sophistiquées grace aux outils d'intelligence artificielle. De plus, les acteurs gouvernementaux, les gangs criminels et d'autres assaillants visent des infrastructures vitales liées à l'énergie. Les opérateurs d'infrastructures énergétiques devraient utiliser la ?sécurité par conception? pour lutter contre les cyber-menaces, car la connectivité provoquée par l'introduction de la technologie opérationnelle et l'Internet industriel des objets ont encore augmenté la surface d'attaque. Pour que la cybersécurité puisse surveiller, identifier et réagir aux nouvelles menaces, il est nécessaire de construire des systèmes agiles avec une cyber-fusion opérationnelle. En fin de compte, nous devons améliorer considérablement la cybersécurité du réseau énergétique américain pour résister aux menaces croissantes.

La menace d'un EMP est existentielle et nécessitera plus de planification et de résilience.

Le président Trump a signé le décret exécutif (EO) 13865, ?Coordination de la résilience nationale aux impulsions électromagnétiques?, le 26 mars 2019, ce qui en fait un programme de priorité nationale pour établir des normes de résilience et de sécurité pour les infrastructures vitales aux états-Unis.

L'OE 13865 déclare: ?Une impulsion électromagnétique (EMP) a le potentiel de perturber, de dégrader et de endommager les technologies et les systèmes d'infrastructure critiques. Les EMP de fabrication et économique de fabrication naturelle de l'homme peuvent affecter de grandes zones géographiques, une perturbation des éléments essentiels à la sécurité du pays et à la prospérité économique, et pourraient affecter l'adversement du commerce mondial et de la stabilité. résilience aux effets des EMP. ? Rapports de situation des programmes d'impulsion électromagnétique (EMP)

Dans un article, ?Analyse des co?ts: protéger le réseau et l'électronique de l'EMP?, les auteurs ont proposé qu'un groupe de travail national sur la résilience, soutenu par le ministère américain de la Défense (Northern Command et la Garde nationale), le ministère de la Sécurité intérieure et le ministère de l'énergie, pourrait entreprendre une stratégie d'atténuation pour protéger l'infrastructure critique américaine des effets d'un EMP. Cet effort pourrait inclure les actions suivantes:

- Protégez l'équipement électronique en entourant l'électronique sensible dans les bo?tiers conducteurs mis à la terre et en ajoutant des arrestations de surtension EMP aux générateurs, transformateurs, moteurs et équipements électroniques critiques.

- Installez les bloqueurs de sol neutres sur les transformateurs dans des sous-stations pour empêcher les courants induits par le sol d'entrer dans les transformateurs.

- Installez les microréseaux protégés par EMP avec une production d'énergie sur place dans des installations d'infrastructure critiques.

- Développer l'électronique résistante à l'EMP, tel que l'informatique optique et la mémoire de nanotubes de carbone, qui sont moins sensibles à une attaque EMP.

- Incluez des scénarios de planification d'attaque EMP dans la formation de préparation aux urgences. En planifiant les conséquences d'une attaque EMP, les communautés pourraient élaborer des plans et des mesures pour maintenir les services essentiels.

Source: Analyse des co?ts: protéger la grille et l'électronique d'une préparation intérieure

Pour restaurer le pouvoir pour diverses urgences, la planification complète de la résilience est essentielle. Les technologies actuelles peuvent protéger le réseau, ne nécessitant que le leadership et l'investissement pour réduire les vulnérabilités.

Le leadership pour résoudre le problème du réseau électrique proviendra de l'administration entrante. étant donné que la majorité des infrastructures vitales du pays - telles que les systèmes bancaires, de soins de santé, de transport et de communication - appartiennent au secteur privé, il dépend du réseau. Le co-investissement, les partenariats solides du secteur public-privé et la coopération dans la recherche, le développement et le prototypage seront tous nécessaires pour trouver des réponses.

Une telle collaboration doit impliquer un effort plus rapide pour financer et développer des technologies innovantes qui peuvent protéger les services publics à partir de surtensions électromagnétiques artificielles ou naturelles, sécuriser davantage le matériel et les logiciels du réseau SCADA des cyberattaques et améliorer la sécurité physique du réseau.

L'investissement dans la préservation de la civilisation en vaut la peine, même si les estimations des co?ts varient. Alors que de plus en plus de gens prennent conscience du paysage des menaces précaires et des conséquences de l'inaction, il y a eu un besoin croissant de sauvegarde de la grille. Cette conscience accrue implique le besoin d'agir rapidement et un mandat pour soutenir l'administration entrante.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undress AI Tool

Images de déshabillage gratuites

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

échangez les visages dans n'importe quelle vidéo sans effort grace à notre outil d'échange de visage AI entièrement gratuit?!

Article chaud

Outils chauds

Bloc-notes++7.3.1

éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Sujets chauds

L'investisseur de l'IA est resté à l'arrêt? 3 chemins stratégiques pour acheter, construire ou s'associer avec les fournisseurs d'IA

Jul 02, 2025 am 11:13 AM

L'investisseur de l'IA est resté à l'arrêt? 3 chemins stratégiques pour acheter, construire ou s'associer avec les fournisseurs d'IA

Jul 02, 2025 am 11:13 AM

L'investissement est en plein essor, mais le capital seul ne suffit pas. Avec la montée et la décoloration des évaluations, les investisseurs dans les fonds de capital-risque axés sur l'IA doivent prendre une décision clé: acheter, construire ou partenaire pour gagner un avantage? Voici comment évaluer chaque option et PR

AGI et AI Superintelligence vont fortement frapper la barrière d'hypothèse du plafond humain

Jul 04, 2025 am 11:10 AM

AGI et AI Superintelligence vont fortement frapper la barrière d'hypothèse du plafond humain

Jul 04, 2025 am 11:10 AM

Parlons-en. Cette analyse d'une percée innovante de l'IA fait partie de ma couverture de colonne Forbes en cours sur les dernières personnes en IA, notamment en identifiant et en expliquant diverses complexités d'IA percutantes (voir le lien ici). Se dirigeant vers Agi et

Kimi K2: le modèle agentique open source le plus puissant

Jul 12, 2025 am 09:16 AM

Kimi K2: le modèle agentique open source le plus puissant

Jul 12, 2025 am 09:16 AM

Rappelez-vous le flot de modèles chinois open source qui a perturbé l'industrie du Genai plus t?t cette année? Alors que Deepseek a fait la majeure partie des titres, Kimi K1.5 était l'un des noms importants de la liste. Et le modèle était assez cool.

Prévision future d'une explosion de renseignement massive sur la voie de l'IA à AGI

Jul 02, 2025 am 11:19 AM

Prévision future d'une explosion de renseignement massive sur la voie de l'IA à AGI

Jul 02, 2025 am 11:19 AM

Parlons-en. Cette analyse d'une percée innovante de l'IA fait partie de ma couverture de colonne Forbes en cours sur les dernières personnes en IA, notamment en identifiant et en expliquant diverses complexités d'IA percutantes (voir le lien ici). Pour ces lecteurs qui h

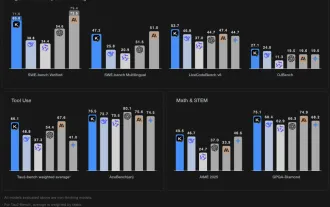

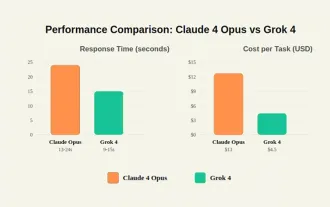

Grok 4 vs Claude 4: Quel est le meilleur?

Jul 12, 2025 am 09:37 AM

Grok 4 vs Claude 4: Quel est le meilleur?

Jul 12, 2025 am 09:37 AM

à la mi-2025, l'AI ?Arme Race? se réchauffe, et Xai et Anthropic ont tous deux publié leurs modèles phares, Grok 4 et Claude 4.

Cha?ne de pensée pour le raisonnement Les modèles peuvent ne pas fonctionner à long terme

Jul 02, 2025 am 11:18 AM

Cha?ne de pensée pour le raisonnement Les modèles peuvent ne pas fonctionner à long terme

Jul 02, 2025 am 11:18 AM

Par exemple, si vous posez une question à un modèle comme: "Que fait (x) personne à (x) l'entreprise?" Vous pouvez voir une cha?ne de raisonnement qui ressemble à quelque chose comme ceci, en supposant que le système sait comment récupérer les informations nécessaires: localiser les détails sur le CO

Le Sénat tue l'interdiction de l'IA au niveau de l'état à 10 ans niché dans le projet de loi budgétaire de Trump

Jul 02, 2025 am 11:16 AM

Le Sénat tue l'interdiction de l'IA au niveau de l'état à 10 ans niché dans le projet de loi budgétaire de Trump

Jul 02, 2025 am 11:16 AM

Le Sénat a voté le 99-1 mardi matin pour tuer le moratoire après un tumulte de dernière minute de groupes de défense des groupes de défense, des législateurs et des dizaines de milliers d'Américains qui l'ont vu comme une dangereuse dépassement. Ils ne sont pas restés silencieux. Le Sénat écouté.

Cette startup a construit un h?pital en Inde pour tester son logiciel AI

Jul 02, 2025 am 11:14 AM

Cette startup a construit un h?pital en Inde pour tester son logiciel AI

Jul 02, 2025 am 11:14 AM

Les essais cliniques sont un énorme goulot d'étranglement du développement de médicaments, et Kim et Reddy pensaient que le logiciel compatible AI qu'ils avait construit chez PI Health pourrait les aider à les faire plus rapidement et moins cher en élargissant le bassin de patients potentiellement éligibles. Mais le